记一次入侵应急响应分析 -20190404

作者:互联网

一、情况简介

1.1发现存在入侵

2018年12月06日,我司“云悉”互联网安全监测平台监测到某政府单位网站存在被植入恶意链接。我司“捕影”应急响应小组进行分析后确认为真实入侵事件后,立即进入应急响应。

1.2应急处理分析结果

经过分析,判断此次事件为黑客恶意攻击所致,通过日志分析等,目前得到以下结论:

1、使用弱口令登录后台修改网站SEO信息为博彩信息

2、服务器使用SNAT技术导致源IP为同一IP,无法溯源分析黑客IP

3、部分日志被黑客清除,建议后期增加第三方日志审计平台

4、通过弱口令登录管理后台,仅增加博彩信息、未上传Webshell

二、入侵分析

2.1入侵现象

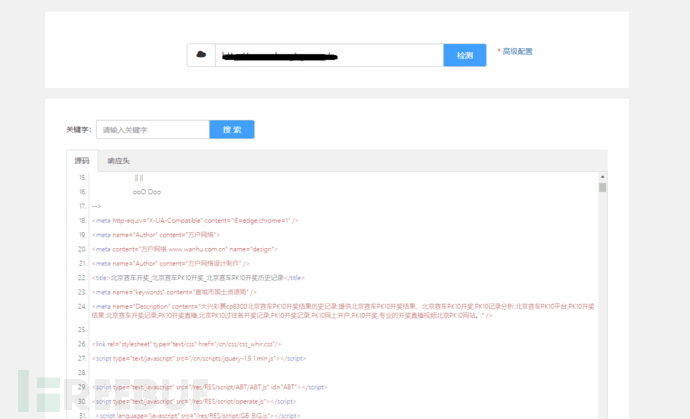

2018年12月06日,我司“云悉”互联网安全监测平台监测到该用户Web服务器被植入博彩内容,具体如下:

初步判断结果如下:

网站被入侵,植入博彩信息,属于黑帽SEO手法,我司“捕影”应急响应小组立即协助用户进行入侵分析。

2.2系统分析

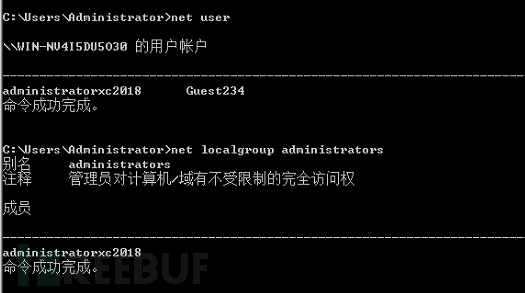

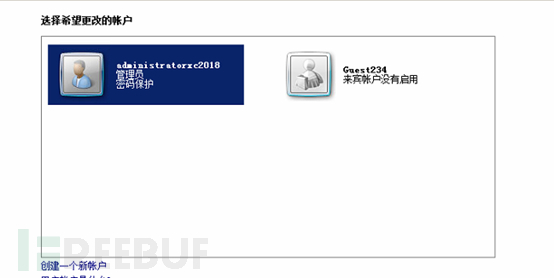

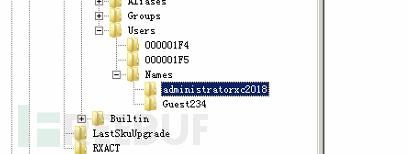

2.2.1 账号及用户组分析

对系统账号进行分析,目前发现系统存在以下账号:

Administraotrxc2018、guest234用户,guest234用户被禁用,其中管理员组用户为adminnistratorxc2018,未发现异常。

对系统隐藏用户和克隆用户进行分析:未发现隐藏账号和克隆账号后门。

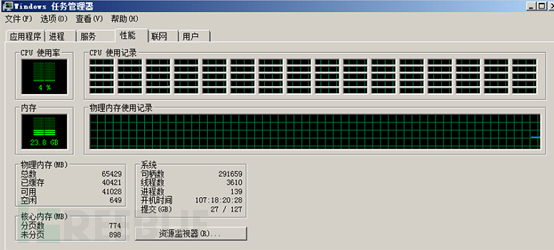

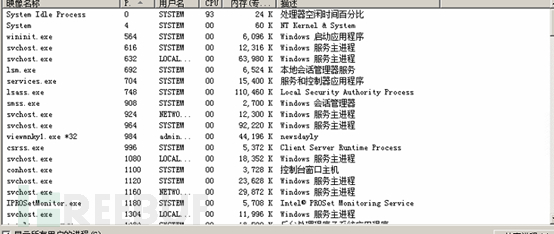

2.2.2 进程及资源分析

未发现系统高资源进程,可初步判断未植入挖矿程序。

未发现系统高资源进程,可初步判断未植入挖矿程序。

2.2.3 开放端口分析

| 序号 | 端口 | 对应服务 | 说明 |

|---|---|---|---|

| 1 | 80 | http | IISWeb应用服务 |

| 2 | 135 | RPC | 病毒与系统漏洞经常利用该端口,建议关闭 |

| 3 | 139 | Samba | 病毒与系统漏洞经常利用该端口,建议关闭 |

| 4 | 445 | CIFS | 病毒与系统漏洞经常利用该端口,建议关闭 |

| 5 | 1434 | Sqlserver | Sqlserver数据库 |

| 6 | 2198 | MXagent.exe | MXagent |

| 7 | 2383 | Msmdsrv.exe | Microsoft SQL Server Analysis Services |

| 8 | 2525 | Tina_daemon | Tina daemon |

| 9 | 3389 | Mstsc.exe | Windows远程桌面服务 |

| 10 | 5555 | G01 | 政府网防G01系统 |

| 11 | 5939 | teamviwer | Teamviwer |

| 12 | 10000 | YundetectService | 百度云管家,建议关闭 |

| 13 | 37777 | Igdagent.exe | 管理系统 |

| 14 | 49152 | Wninit.exe | Windows启动应用程序 |

| 15 | 49153 19154 49156 | svchost | Windows服务主进程 |

| 16 | 49155 | lsass.exe | Local Security Authority Process |

| 17 | 49166 | Services.exe | 服务和控制器应用程序 |

建议关闭135、139、445、10000等端口,其他端口需要根据业务需求来决定是否关闭。

建议关闭135、139、445、10000等端口,其他端口需要根据业务需求来决定是否关闭。

2.2.3 其他分析

对该服务器的连接、安装软件、关键配置文件、启动项分析,目前未发现异常。

2.2.4 系统分析小结

主机系统未发现明显异常,建议关闭不必要的危险端口

三、WEB应用分析

3.1 博彩页面分析

3.1.1 常见植入博彩方法与原理

通过内容分析,发现此次黑客为SEO性质的。其主要目的在于通过黑帽SEO获取经济利益,一般情况下,黑客植入博彩内容有以下途径:

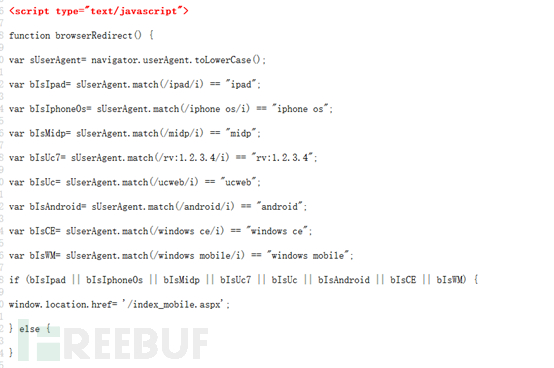

1、前端劫持

前端劫持一般都是在网站的相应页面中插入JS脚本,通过JS来进行跳转劫持。也有发现黑客直接修改相应的页面内容的。

2、服务器端劫持

服务器端劫持也称为后端劫持,其是通过修改网站动态语言文件,如global.asax、global.asa、conn.asp、conn.php这种文件。这些文件是动态脚本每次加载时都会加载的配置文件,如访问x.php时会加载conn.php。这样的话,只需要修改这些全局的动态脚本文件(如global.asax),访问所有的aspx文件时都会加载这个global.asax文件,可以达到全局劫持的效果。

针对以上两种劫持技术,可以直接查看飞鸟前期的技术分析:http://www.freebuf.com/articles/web/153788.html

3、DNS劫持

DNS劫持又称域名劫持,入侵者通过社工或弱口令或其他手段拿到被入侵者域名服务商的相关权限,修改DNS指向,将正常域名解析至博彩网站或色情网站。细腻者可加JS代码判断访问者是否为百度谷歌等机器人爬虫,若为爬虫则跳转至博彩页面,正常访问则跳转至正常页面。这种方式在被入侵者服务器中无任何入侵迹象,隐蔽性高,陷入思维误区时难以被发现。

3.1.2 博彩分析

(1)前端劫持分析

对用户网站进行请求分析,未发现可疑JS请求。

对网站页面源码进行分析,未发现可疑代码。

对网站页面源码进行分析,未发现可疑代码。

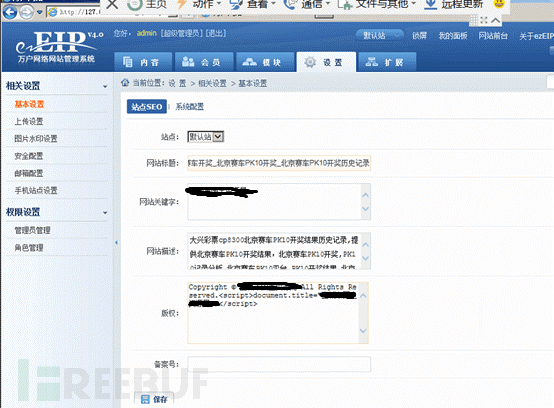

(2)后端分析

进入后台页面可发现网站SEO信息篡改,其对应后端文件为GOLOBAL.ASP文件,通过页面分析未发现劫持,暗链等情况,应急处理后恢复正常。确定黑客仅利用后台配置添加博彩信息。

进入后台页面可发现网站SEO信息篡改,其对应后端文件为GOLOBAL.ASP文件,通过页面分析未发现劫持,暗链等情况,应急处理后恢复正常。确定黑客仅利用后台配置添加博彩信息。

3.1.3 应急处理

删除相关博彩信息,并修改为正常信息。

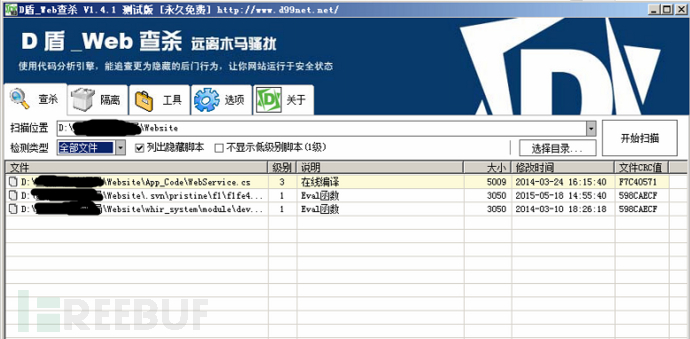

3.1.4 Webshell分析

3.1.4 Webshell分析

利用D盾及深信服的Webshell查杀工具对目标服务器Web应用进行查杀,未发现Webshell

四、日志分析

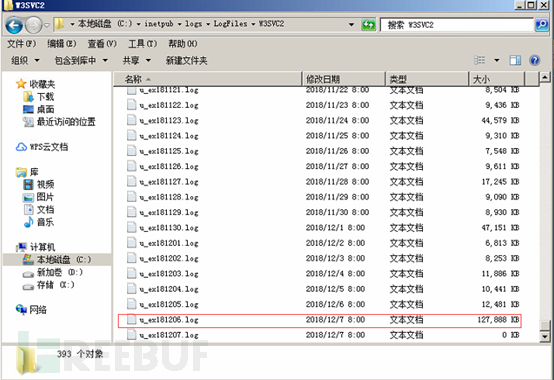

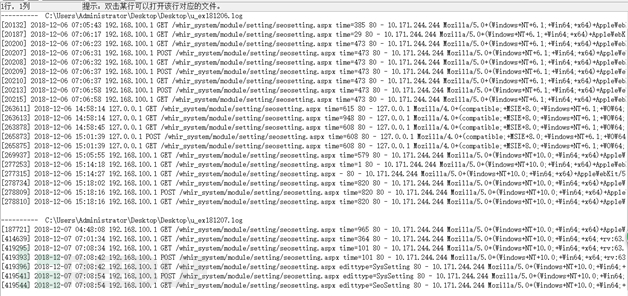

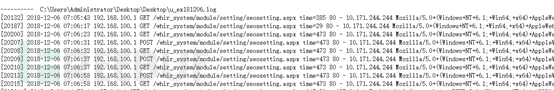

分析网站后台日志,未发现异常,但推测日志记录已被黑客清理。 分析iis系统日志,发现2018年12月6日日志数据量明显异常,为保证数据准确性与非偶然性,选择4,5,6日日志数据进行分析。

分析iis系统日志,发现2018年12月6日日志数据量明显异常,为保证数据准确性与非偶然性,选择4,5,6日日志数据进行分析。

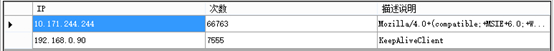

12月4号日志分析

12月4号日志分析

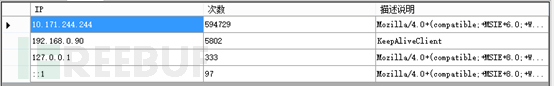

12月5号日志分析

12 月6号日志分析

12 月6号日志分析

根据日志ip分析结果,可知服务器使用了SNAT源地址转换,导致无法溯源黑客ip。(此分析利用了秋式日志分析工具)

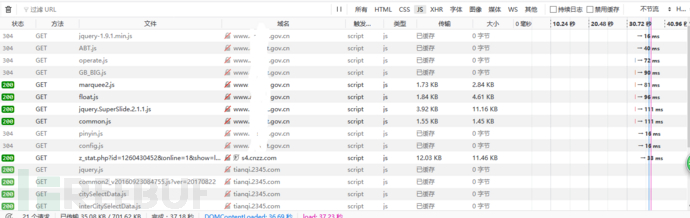

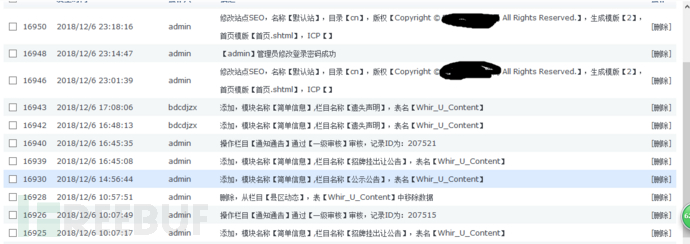

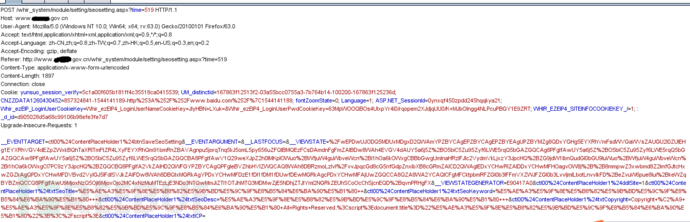

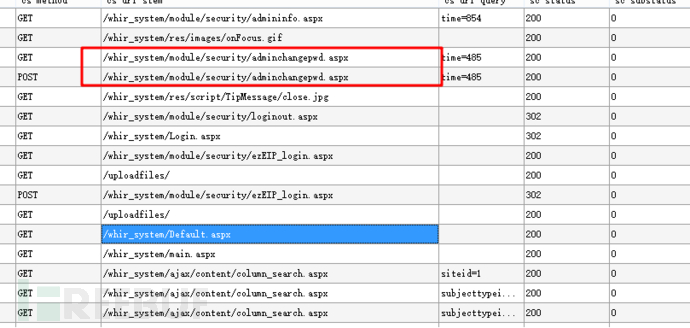

登录后台,模拟进行修改网站SEO信息操作,抓包分析更改基本信息的请求格式与特征

发现当进行更改网站基本信息时所发生的请求数据包具有如下特征:

POST /whir_system/module/setting/seosetting.aspx?time=519HTTP/1.1

1、以POST方式发生请求

2、请求地址为/whir_system/module/setting/seosetting.aspx

3、请求时所附带的参数为time=

根据以上几条特征,对日志进行分析。

根据时间线分析,我司人员于12月6日晚9时至12时与12月7日对该服务器进行应急响应。日志格式为w3c格式,采用GMT时间,而我国采用GMT+8时间,因此,12月7日与12月6日14点-16点间日志所执行的操作为我司人员应急响应操作。

根据时间线分析,我司人员于12月6日晚9时至12时与12月7日对该服务器进行应急响应。日志格式为w3c格式,采用GMT时间,而我国采用GMT+8时间,因此,12月7日与12月6日14点-16点间日志所执行的操作为我司人员应急响应操作。

我司云悉互联网安全监测平台于2018年12月6日16:40:00发出预警信息,在此时间之前,约15时GMT时间7时左右发现可疑请求。对照网站后台操作日志可发现,该时间段网站后台日志记录被删除。

由于使用了SNAT技术,无法根据IP进行关联分析,锁定入侵者UA进行分析

入侵者UA:

Mozilla/5.0+(Windows+NT+10.0;+Win64;+x64)+AppleWebKit/537.36+(KHTML,+like+Gecko)+Chrome/70.0.3538.77+Safari/537.36

发现入侵者访问过后台更改管理员密码业务。未发现上传文件操作,及尝试连接木马操作。

发现入侵者访问过后台更改管理员密码业务。未发现上传文件操作,及尝试连接木马操作。

日志分析结论:

1、黑客于2018年12月6日15时左右黑入客户服务器并修改网站基本配置信息为博彩信息,并将后台操作日志删除,未删除IIS系统日志。

2、客户采用SNAT技术,无法溯源黑客IP。

3、系统日志分析未发现异常。

五、分析总结

通过以上的分析,可以得出以下结论:

| 序号 | 分析内容 | 存在问题 |

|---|---|---|

| 1 | Web | 1、后台管理员账号为弱口令 2、部分后台日志被清除 3、黑客于2018年12月6日15时左右利用弱口令登录后台修改网站基本信息为博彩信息。 |

| 2 | 系统 | 采用SNAT技术将IP转换为同一IP,无法溯源黑客IP |

| 3 | 端口 | 端口开放过多,其中135、139、445等端口建议关闭 |

| 4 | Webshell | 未发现Webshell |

| 5 | 博彩页面 | 后台网站基本信息被修改为博彩信息 |

注1:初出茅庐的处女作,第一次进行实战入侵分析,有很多地方分析的不到位不全面,还请各位大大多多指教

注2:本次分析中用到的工具有D盾,深信服webshellskill,秋式日志分析工具,微软logparser

*本文作者:TaoPro,本文属FreeBuf原创奖励计划,未经许可禁止转载。

TaoPro 1 篇文章 等级: 2级

|

|

已有 35 条评论

-

还是很棒的,清晰易懂

亮了(0)

-

小资geek (1级) 这家伙太懒了,还未填写个人描述! 2019-04-03 回复 2楼

终于看到自己公司的人写的文章了

亮了(2)

-

就这就结束了?

亮了(4)

-

yyz 2019-04-03 回复 4楼

干得不错

亮了(0)

-

時光老人你可不可以走慢點 (4级) 2019-04-03 回复 5楼

黑帽seo,难道不应该留个后门吗?感觉不留后门是对网站的不尊重O(∩_∩)O哈哈~

亮了(0)

-

郭x华 2019-04-03 回复 6楼

你好。请问“根据日志ip分析结果,可知服务器使用了SNAT源地址转换,导致无法溯源黑客ip”这句话怎么理解呢?我看到你的截图显示的IP是内网IP,意思说被入侵的服务器前面还有一台类似haproxy这样的代理服务器做代理吗?所以才显示的内网IP?

亮了(0)

-

@ 郭x华 您好, 是这样的,这台服务器是出于一家IDC机房里面的,可以理解为前面有一台代理服务器,所有进入内部网络的IP都被转换为这台服务器的地址了。

亮了(0)

-

-

uumesafe 2019-04-03 回复 7楼

是 DNAT 的话?

亮了(0)

-

willhuang 2019-04-03 回复 8楼

好文章,期待更多深入分析

亮了(0)

-

澳门 2019-04-03 回复 9楼

我们风评被害了

亮了(0)

-

留个联系方式 常讨教。

亮了(0)

-

freebug_n (4级) Nigger! 2019-04-03 回复 11楼

老司机!

亮了(0)

-

liuzhicheng (1级) 2019-04-03 回复 12楼

一篇对菜鸟友好的文章 加油!

亮了(1)

-

l0cal 2019-04-03 回复 13楼

续集呢?

亮了(1)

-

乱敲一通 2019-04-03 回复 14楼

学习了。不过没留shell怎么删的日志鸭,web端有删日志神操作嘛,或者是sql注入删的?

亮了(1)

-

哈哈一下 2019-04-03 回复 15楼

用Windows的服务器呀

亮了(0)

-

很好的文章了,思路清晰、把所有可能列出供厂商了解。加油加油

亮了(0)

-

tammypi (2级) 2019-04-04 回复 17楼

就是弱口令登录+修改了SEO信息吗(另外为了擦除痕迹删了部分日志)?

亮了(0)

-

匿名小菜鸟 2019-04-04 回复 18楼

分析不够完善,弱口令登录是靠猜测,日志删除部分未做详细分析,系统进程部分没做详细分析。

亮了(0)

-

@ TaoPro 一般的黑SEO不会轻易丢失任何一个站,包括垃圾站,知道清理日志的黑阔不会不留后门的吧,系统的后门有没有查,无文件后门,powershell持久维持,数据库后门都详细查查,另外,查看下同服或C段有没有其它网站被搞,溯源要溯到底,不然你这篇文章的意义就小了很多

亮了(2)

标签:分析,03,04,响应分析,2019,回复,20190404,日志,应急 来源: https://blog.csdn.net/qq_27446553/article/details/89027257