20192401 2021-2022-2 《网络与系统攻防技术》实验八实验报告

作者:互联网

1.实验内容

(1)Web前端HTML

能正常安装、启停Apache。理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML。

(2)Web前端javascipt

理解JavaScript的基本功能,理解DOM。

在(1)的基础上,编写JavaScript验证用户名、密码的规则。在用户点击登陆按钮后回显“欢迎+输入的用户名”

尝试注入攻击:利用回显用户名注入HTML及JavaScript。

(3)Web后端:MySQL基础:正常安装、启动MySQL,建库、创建用户、修改密码、建表

(4)Web后端:编写PHP网页,连接数据库,进行用户认证

(5)最简单的SQL注入,XSS攻击测试

(6)安装Webgoat或类似平台,并完成SQL注入、XSS、CSRF攻击。

2.实验过程

2.1 Web前端HTML

- 开启Apache

- 环境centos7.6系统,已经安装python3并且设置了python3和Python2分开的软连接

- 安装

- 安装apache

- yum install httpd* -y

- 启动apache

- systemctl start httpd.service

- 查看apache状态

- systemctl status httpd.service

- 安装apache

- 简单部署

- 设置主目录,我设置的主目录为/www/website/目录下,并在里面放置一个html文件。

- 修改配置文件httpd.conf,配置文件应该是在计算机文件里,然后实在找不到可以用find / -name httpd.conf搜索一下,其中/的意思是在这个目录中找,包含子目录,-name参数意思是按照名字查找

- 设置主目录,我设置的主目录为/www/website/目录下,并在里面放置一个html文件。

systemctl start apache2 # 开启Apache服务

- 配置文件包括一下三部分

- 1)Global Environment—全局环境配置,决定Apache服务器的全局参数

- 2)Main server configuration—主服务配置,相当于是Apache中的默认Web站点,如果我们的服务器中只有一个站点,那么就只需在这里配置就可以了。

- 3)Virtual Hosts—虚拟主机,虚拟主机不能与Main Server主服务器共存,当启用了虚拟主机之后,Main Server就不能使用了

- ServerRoot为服务器及其配置文件所在目录,部署网站不用管它

- PidFile run/httpd.pid是设置统一的父进程号,方便快速识别与不同客户间的连接,不然他们的进程号是不固定的。

- Timeout 60为服务器的断开时间

- KeepAlive Off为是否保持持续连接

- MaxKeepAliveRequests 100为最大挂起数

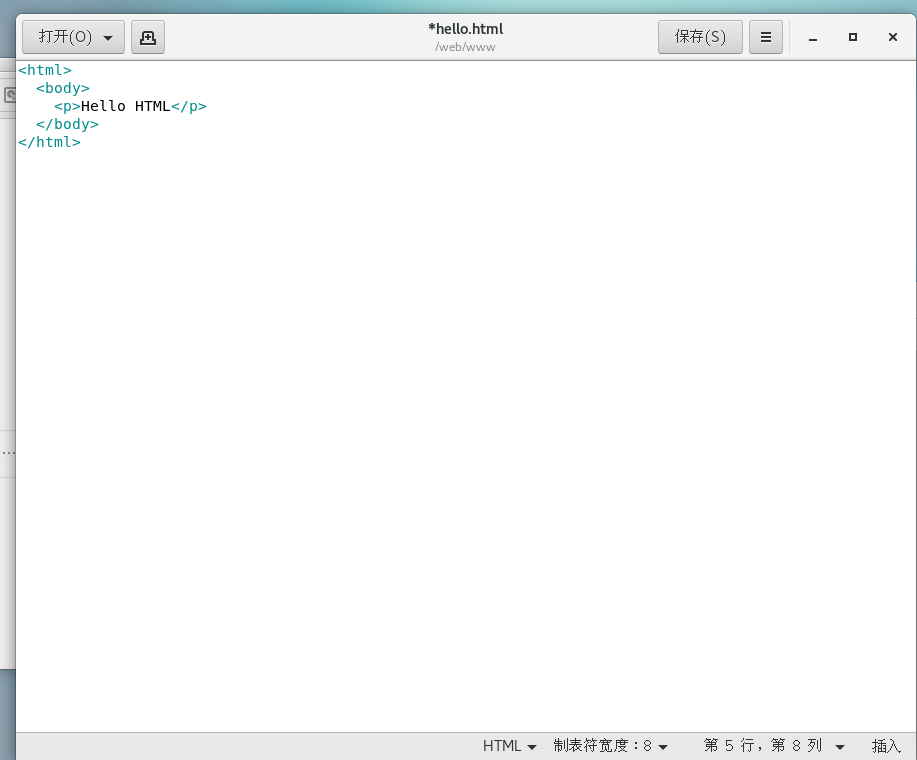

- 编写HTML

- 结果展示

2.2 Web前端javascipt

- 表单添加

- 结果展示

2.3 Web后端:MySQL

2.4 Web后端:PHP

2.5 简单的SQL注入,XSS攻击测试

2.6 安装Webgoat或类似平台,完成SQL注入、XSS、CSRF攻击

3.问题及解决方案

问题1:

问题1解决方法:

问题2:

问题2解决方法:

问题3:

问题3解决方法:

4.学习感悟、思考等

5.参考资料

标签:Web,配置文件,httpd,20192401,HTML,2021,2022,SQL,Apache 来源: https://www.cnblogs.com/wangmaiqi0206/p/16367408.html